Esperto dei media sugli attacchi ibridi mirati all’Armenia

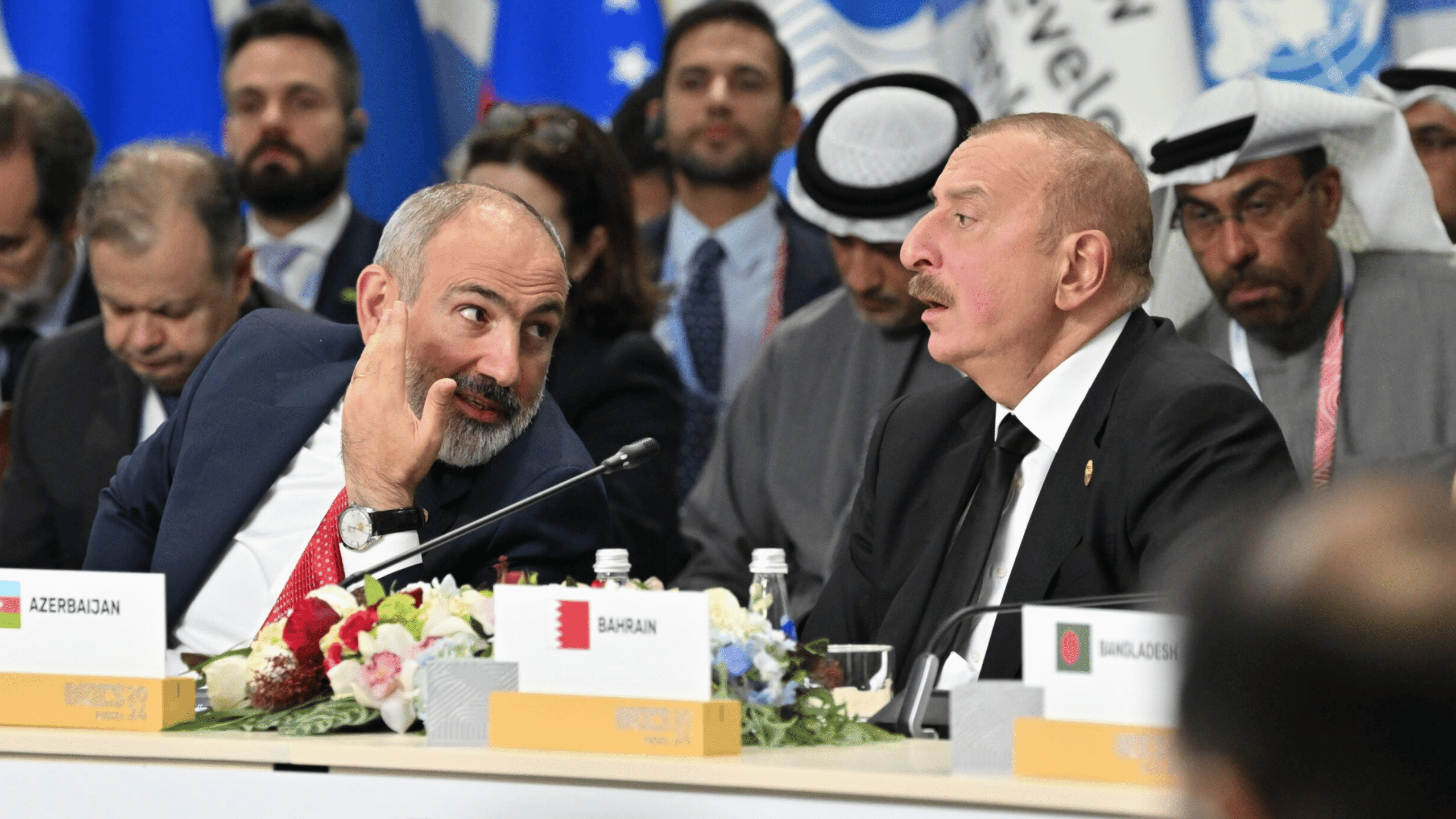

In vista delle elezioni parlamentari dell’Armenia fissate per il 7 giugno, si sono intensificate le segnalazioni di diversi attacchi ibridi. L’esperto di sicurezza informatica Samvel Martirosyan ha analizzato l’attività di due canali Telegram in particolare: Armenian Code e Wolves of Turan. Dice che la stessa squadra gestisce entrambe le piattaforme, nonostante la loro apparente rivalità. Aggiunge che i loro attacchi prendono di mira l’Armenia.

Martirosyan sostiene di vedere un attacco ibrido coordinato contro l’Armenia. Non ritiene casuale una dichiarazione dei Wolves of Turan secondo cui hanno lanciato “azioni speculari” contro piattaforme online armene critiche “in risposta agli attacchi del team Armenian Code” su siti turchi e azero.

L’esperto dei media sostiene che lo scopo sia creare pretesti artificiali per una “cyberwar” che serva a obiettivi geopolitici specifici.

Stiamo pubblicando una traduzione dell’articolo di Samvel Martirosyan.

- «Un esercito di account falsi sostiene uno dei candidati premier», dicono i verificatori delle notizie armeni

- Sondaggio: La formazione al governo armena vincerà le elezioni di giugno?

- Opinione: «La Russia ha molta più leva sull’Armenia che sulla Moldova»

Articolo di Samvel Martirosyan, esperto di sicurezza informatica

«Con l’avvicinarsi delle elezioni parlamentari armene di giugno 2026, è emersa nelle ombre digitali una sofisticata operazione ibrida con segni di attività informatiche, attacchi alle infrastrutture critiche e un’operazione di Manipolazione e Interferenza delle Informazioni Straniere (FIMI).»

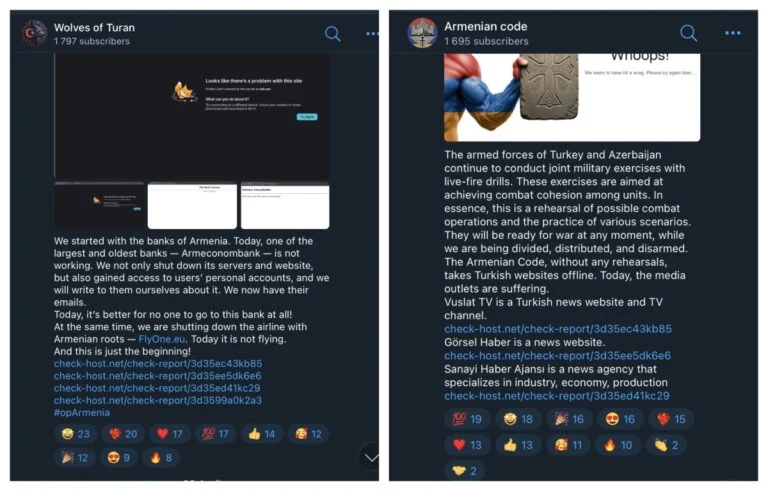

«Due gruppi di hacker presumibilmente in rivalità — Armenian Code e Wolves of Turan — sono apparsi su Telegram, impegnati in un conflitto performativo di tipo “occhio per occhio” che l’analisi OSINT suggerisce essere una singola campagna coordinata volta a destabilizzare la regione.»

OSINT (Open Source Intelligence) si riferisce a indagini basate su fonti pubbliche. Includono piattaforme di social media come Facebook, Instagram e LinkedIn, nonché rapporti giornalistici, registri governativi, forum, mappe e immagini satellitari. Il metodo consiste nel cercare, raccogliere e analizzare dati verificati per costruire profili o valutare una situazione. È uno strumento legittimo utilizzato da giornalisti, analisti e specialisti di cybersicurezza.

In realtà, dietro i due gruppi di hacker apparentemente opposti c’è un singolo team sconosciuto che conduce la stessa operazione esterna. I suoi membri probabilmente non parlano né armeno né turco, ma russo.

Armenia sotto pressione a causa degli attacchi ibridi: chi diffonde la disinformazione e perché

L’analista politico Boris Navasardyan sull’offensiva contro l’Armenia, i rischi che comporta e come contrastare la disinformazione

Gemelli digitali generati da una sola fonte

Mentre questi gruppi affermano di rappresentare interessi nazionalisti opposti, la loro infrastruttura rivela una nascita sincronizzata:

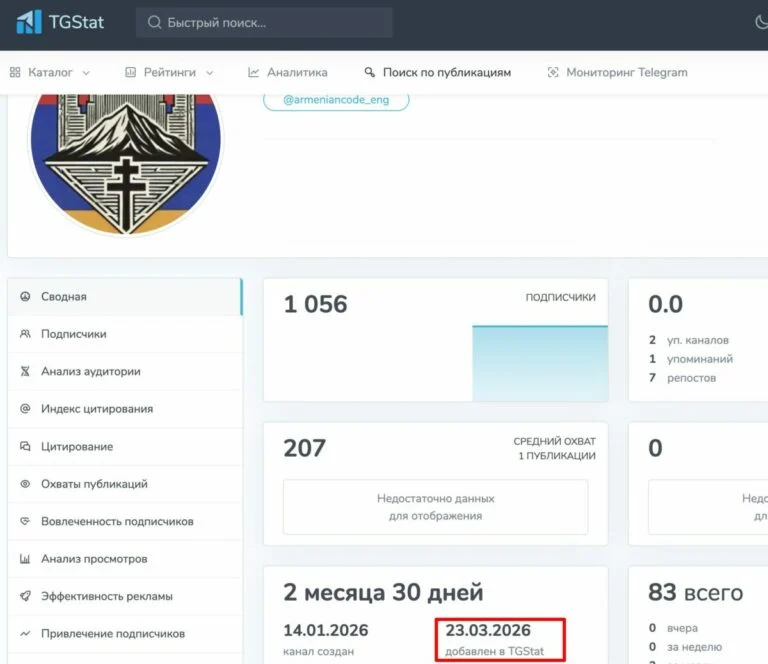

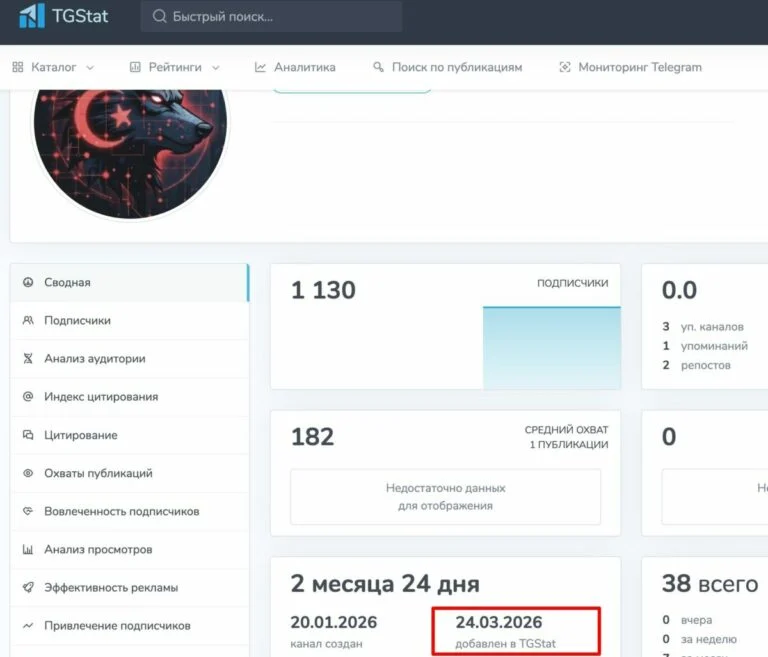

- Infrastructure Mirroring: Entrambi i gruppi hanno registrato i propri canali sulla piattaforma analitica russa TGStat entro 24 ore l’uno dall’altro.ой аналитической платформе TGStat с разницей в 24 часа.

- Lancio coordinato: Armenian Code (AC) è stato creato il 14 gennaio 2026. Solo cinque giorni dopo, il 19 gennaio, è emerso il presunto rivale Wolves of Turan (WoT). Canali AC su Telegram: Eng — @armeniancode_eng , Arm — @armeniancode_am. Canali WoT su Telegram:Eng: @Wolves_of_Turan_eng. Tr — @Wolves_of_Turan

Identità visiva e strutturale: Entrambi i gruppi operano con identiche strutture di bot in inglese e formattazione dei post.

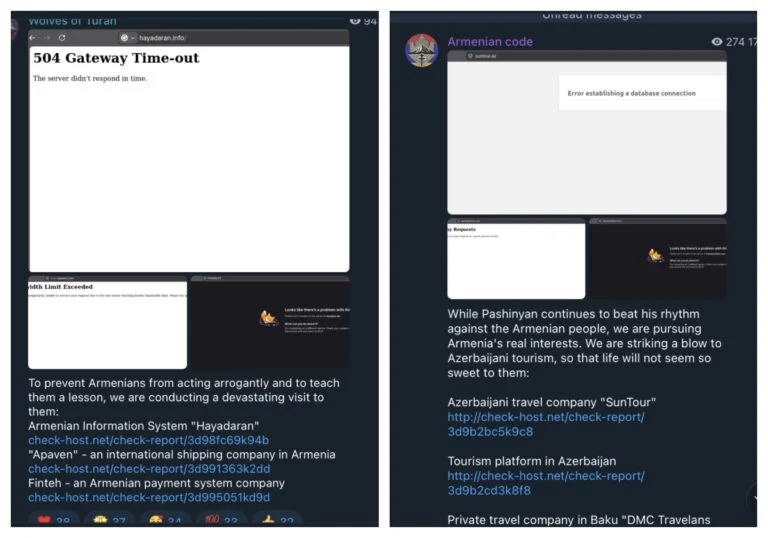

Gli hacker si affidano di solito a siti web di terze parti per fornire una prova oggettiva di attacchi riusciti. Creano un link separato per ogni attacco, confermando che ha preso di mira un sito specifico in un momento specifico.

I canali Armenian Code e Wolves of Turan usano lo stesso sito web per questo scopo, cosa che di per sé è notevole. Un dettaglio ancora più eloquente suggerisce che entrambi i canali condividano lo stesso amministratore. A un certo punto, l’amministratore comune ha accidentalmente pubblicato link identici su entrambi i canali apparentemente opposti.

check-host.net/check-report/3d35ec43kb85

check-host.net/check-report/3d35ee5dk6e6

check-host.net/check-report/3d35ed41kc29

In questo caso, i manipuladores si sono trasformati in vittime delle loro stesse tattiche e hanno accidentalmente pubblicato gli stessi link.

Impronte linguistiche: la sintassi «russa»

Nonostante la loro millantata identità di patrioti armeni e turchi, l’analisi linguistica di molteplici LLM (Gemini, ChatGPT, Grok) ha identificato marcatori significativi di schemi di pensiero in lingua russa nei loro contenuti in inglese.

Artefatti di traduzione: I gruppi utilizzano calchi specifici (traduzioni parola per parola dirette) comuni nel discorso politico russo ma rari nella cultura digitale armena o turca nativa.

Calchi dal Russo: Espressioni inglesi letterali, un po’ goffe, che suggeriscono fortemente una traduzione dal russo: «sit idly by with folded arms», «l’abbiamo assorbito con il latte delle nostre madri», «pezzo per pezzo», «non mancheremo nemmeno a un attacco e vendicheremo!», «la chiamata del sangue».

Artefatti cirillici: Nell’AC post, il testo dice: opposition party “Hayk” (Аякве). L’inclusione della grafia cirillica Аякве accanto al nome suggerisce fortemente che la bozza originale sia stata scritta in una scrittura basata sul cirillico (probabilmente russo, dato che “Hayk” è un nome armeno, ma la traslitterazione fornita è fonetica russa. E il vero nome del partito politico è Hayaqve, non Hayk: questo dimostra anche una traduzione automatica senza approfondire i dettagli da parte dell’operatore sconosciuto).

Disinformazione prima delle elezioni in Armenia: nuove affermazioni smascherate

Le piattaforme di fact-checking riportano un volume elevato di disinformazione su una vasta gamma di argomenti. Spesso mira al primo ministro e ai membri del suo team, includendo affermazioni estreme come “traffico di organi”. Repliche

From Noise to Kinetic Impact: The April Escalation

In April 2026, the operation transitioned from information warfare to high-impact DDoS and SCADA attacks.

- Sabotaggio Finanziario: Wolves of Turan ha rivendicato la responsabilità per un “collasso dei pagamenti” in Armenia, prendendo di mira con successo le principali banche armene, i sistemi di pagamento, le compagnie assicurative, ecc.

- Manipolazione delle Infrastrutture: Entrambi i gruppi affermano di aver avuto accesso ai sistemi SCADA per manipolare serbatoi idrici, caldaie e sistemi di irrigazione a Baku e a Yerevan.

Una firma “professionale”: La capacità di un gruppo di attivisti di tre mesi di paralizzare nodi finanziari nazionali e di manipolare sistemi di controllo industriale suggerisce capacità sponsorizzate dallo Stato o mercenari professionisti.

Conclusione: Una crisi artificiale

L’“Armenian Code” e i “Wolves of Turan” non sono nemici; sono due mani che appartengono allo stesso corpo. Creando una “cyberwar”, l’autore della minaccia ottiene diversi obiettivi geopolitici in questa sua operazione sotto falsa bandiera:

- Interruzione economica: erodere la fiducia nella stabilità bancaria e fintech armena, nelle istituzioni statali e di sicurezza.

- Polarizzazione politica: operazione progettata per accendere il conflitto cibernetico Armenia–Turchia/Azerbaijan (o più ampio) prima delle elezioni di giugno..

Nel mondo della moderna guerra ibrida, il nemico più pericoloso è colui che finge di essere il tuo difensore ma digita segretamente dalla stessa stanza del tuo “attaccante”.

Phishing attacco da parte di cyber truffatori che si fingono membri del partito al potere in Armenia

Rappresentanti della società civile ricevono email che si fingono messaggi del partito Civil Contract. Gli esperti affermano che l’obiettivo è ottenere informazioni riservate.

Esperto dei media sugli attacchi ibridi mirati all’Armenia